Armitage ist eine grafische Benutzeroberfläche (GUI) für Metasploit, das Pentesting-Framework für die Befehlszeile. Dies ist eine gute Alternative für Benutzer, die sich weigern, mit der Befehlszeile zu interagieren, und Pentest-Aktionen ausführen möchten.

Nachdem Sie dieses Tutorial gelesen haben, können Sie Armitage installieren und damit beginnen, indem Sie einige Anweisungen befolgen.

Dieser Inhalt ist sowohl für erfahrene Metasploit-Benutzer als auch für unerfahrene Benutzer optimiert. Außerdem gilt es für alle Debian-basierten Linux-Distributionen, auf denen Metasploit bereits installiert ist. Wenn Ihr System Metasploit noch nicht installiert hat, folgen Sie den Anweisungen die hier beschriebenen Anweisungen zur Installation von Metasploit bevor Sie mit Armitage fortfahren.

Alle in diesem Artikel erklärten Schritte enthalten Screenshots, die es jedem Linux-Benutzer leicht machen, sie zu verstehen und zu befolgen.“

Installation von Armitage unter Kali Linux (und Debian-basierten Distributionen)

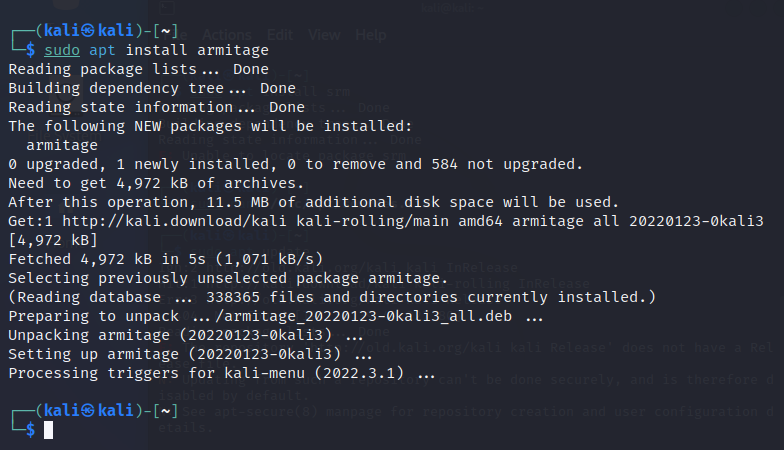

Installieren Sie zunächst Armitage mit dem apt-Paketmanager, wie im folgenden Screenshot gezeigt.

sudo geeignet Installieren Armitage

–

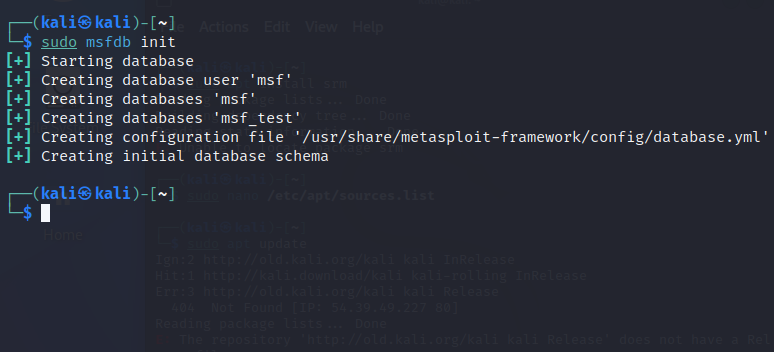

Starten Sie nach Abschluss der Installation die Metasploit-Datenbank, indem Sie den folgenden Befehl ausführen.

sudo msfdb-Wärme

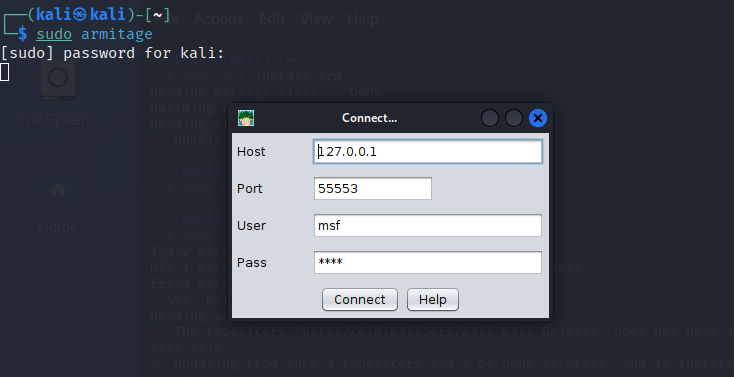

Sobald die Datenbank initialisiert ist, starten Sie Armitage mit Privilegien, wie in der Abbildung unten gezeigt.

Sie werden aufgefordert, den Datenbankhost, den Port, den Benutzer und das Kennwort einzugeben. Sie können sie als Standard belassen.

sudo Armitage

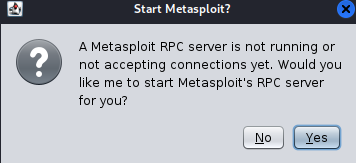

Sie werden gefragt, ob Armitage initialisieren soll RPC Server. Der Metaploit RPC Server ist nicht obligatorisch, Sie können ihn ausführen, wenn Sie möchten, dass Metasploit mit externen Anwendungen interagiert, oder Sie können ihn deaktiviert lassen.

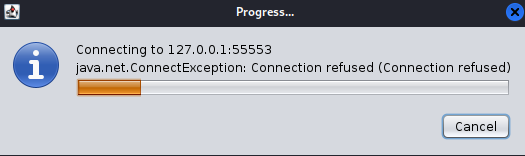

Warten Sie, bis die Datenbank eine Verbindung herstellt.

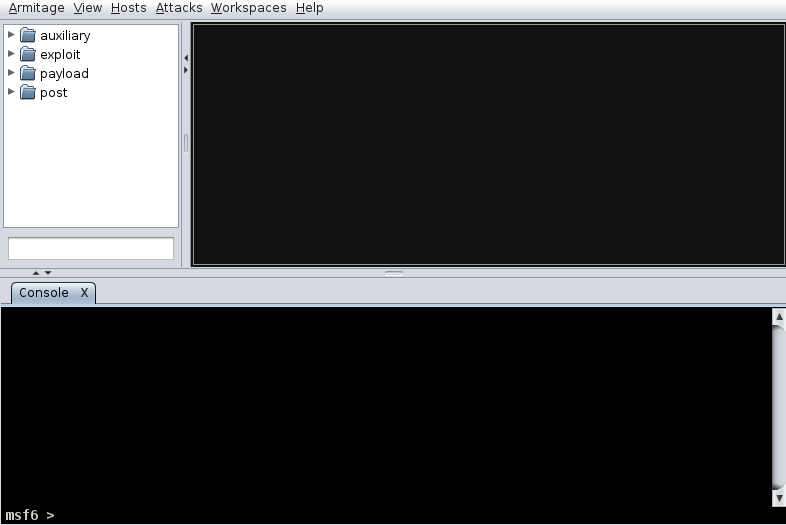

Nach dem Verbinden wird die Armitage-GUI angezeigt, wie in der folgenden Abbildung gezeigt.

Sie können beginnen, indem Sie einen zu scannenden Host (Ziel) hinzufügen.

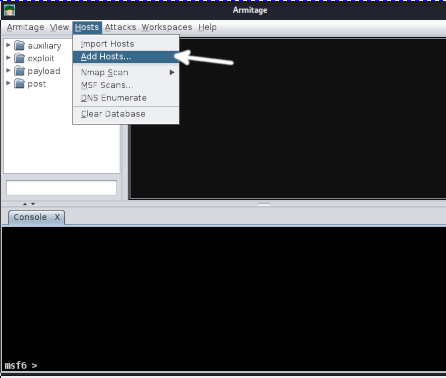

Um einen Host hinzuzufügen, drücken Sie die Gastgeber Option in der oberen Menüleiste und drücken Sie dann Hosts hinzufügen , wie im Bild unten gezeigt. Wenn Sie eine Datei mit zu importierenden Hosts haben, können Sie optional die erste Option drücken.

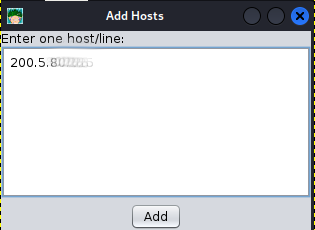

Geben Sie die IP-Adresse oder den Hostnamen Ihres Ziels ein (im Screenshot war es verschwommen). Drücken Sie dann die Hinzufügen Taste.

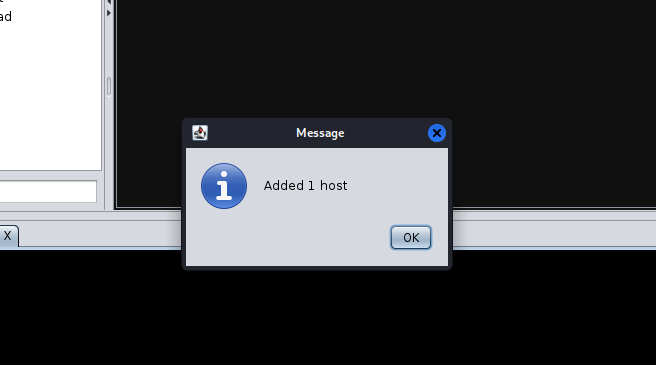

Wenn der Host erfolgreich hinzugefügt wurde, wird ein Dialogfeld angezeigt; Drücken Sie OK . Ein Computer, der den Host darstellt, wird im Abschnitt „Hosts“ angezeigt.

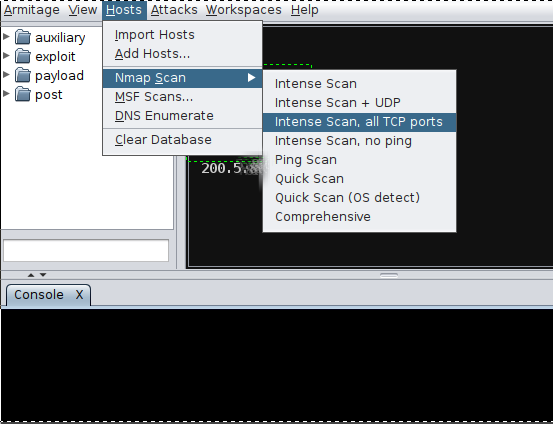

Sobald Sie einen Host hinzugefügt haben, können Sie einen Scan starten. Drücken Sie dazu Gastgeber, erneut, und drücken Sie dann Nmap-Scan . Drücken Sie auf den gewünschten Scantyp. Für dieses Beispiel habe ich einen intensiven Scan auf allen TCP-Ports ausgewählt.

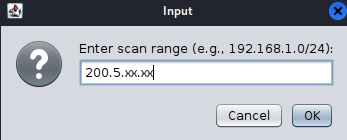

Sie werden aufgefordert, das angezeigte Ziel zu akzeptieren oder das richtige einzugeben. Wenn Sie nur einen Host hinzufügen, wird dieser standardmäßig angezeigt. Dann drücken OK .

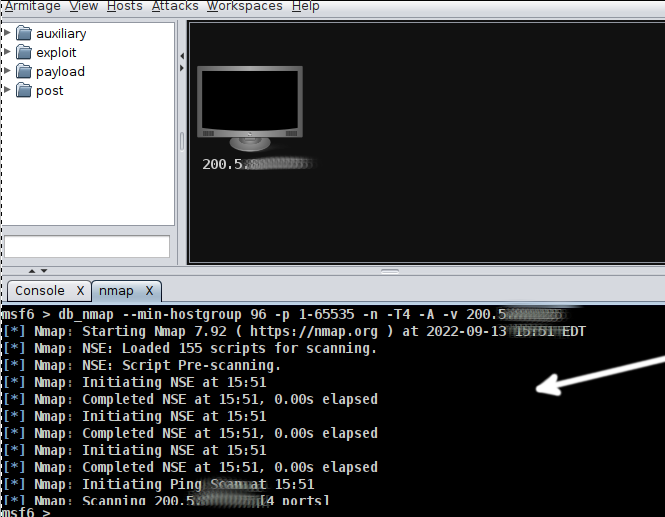

Der Scanvorgang beginnt; warte bis es endet. Wenn Sie einen intensiven Scan ausgewählt haben, kann es Stunden dauern.

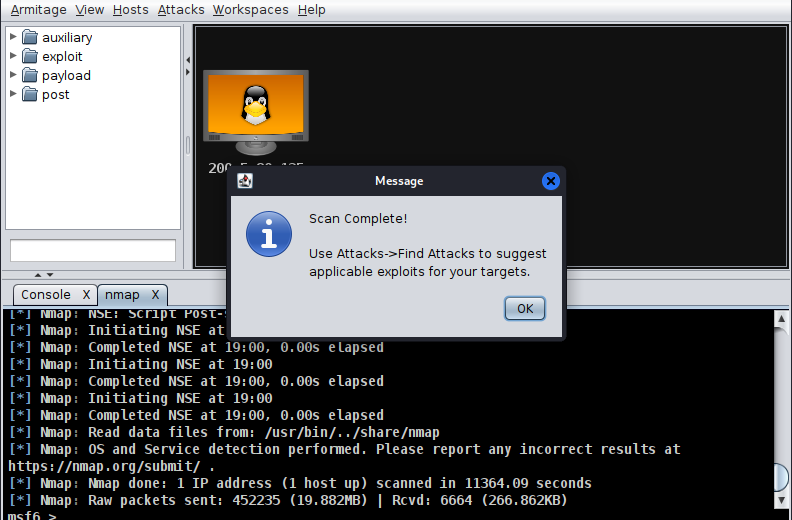

Ein Dialogfeld, wie unten gezeigt, wird Sie darüber informieren, dass der Scan abgeschlossen ist. Es wird Sie auch anweisen, die zu drücken Anschläge Menü u Angriffe finden .

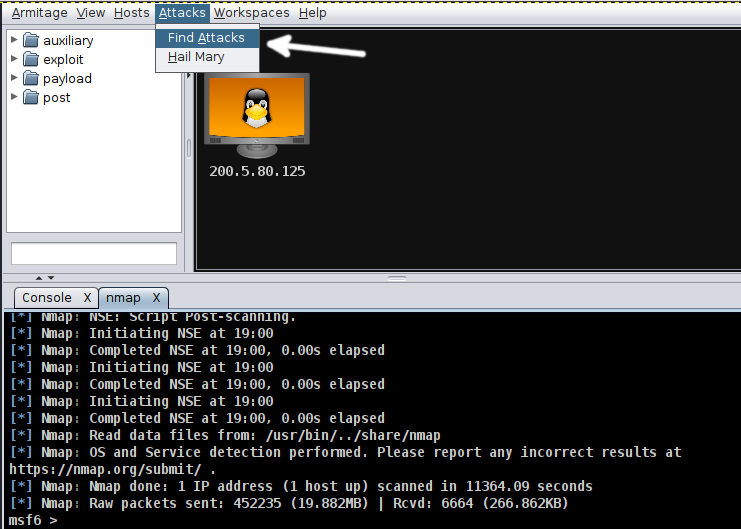

Drücken Sie Anschläge und Angriffe finden, wie in der folgenden Abbildung gezeigt.

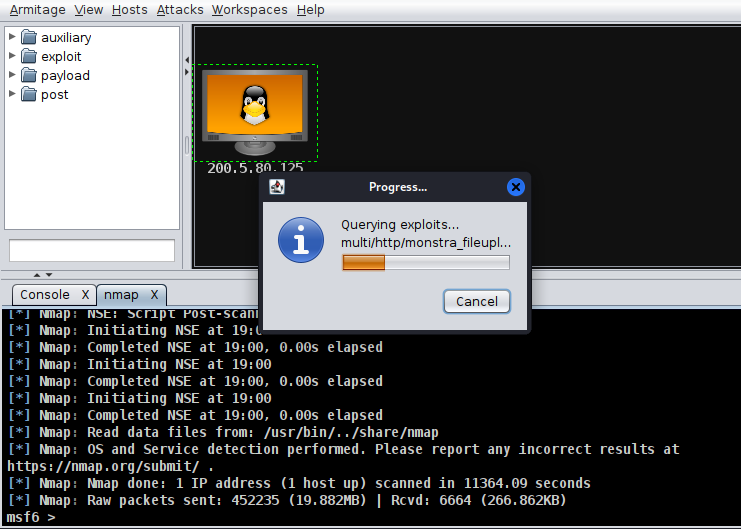

Armitage beginnt mit der Suche nach Exploits in Übereinstimmung mit den vorherigen Scan-Ergebnissen.

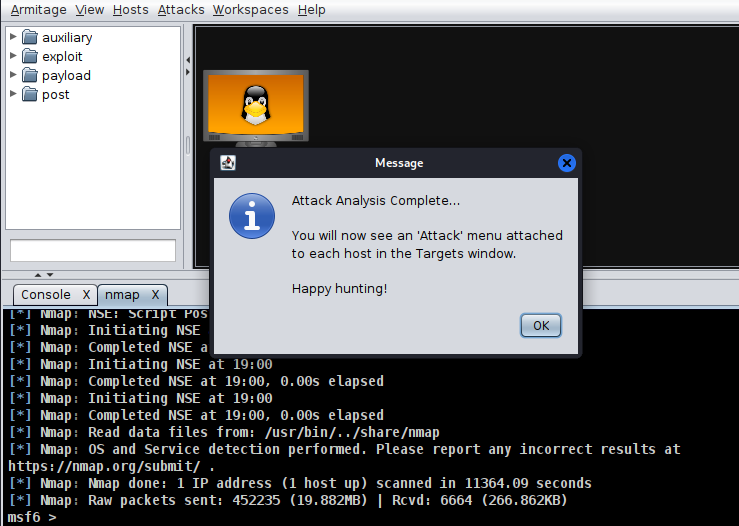

Ein neues Dialogfeld informiert Sie darüber, dass die Angriffsanalyse abgeschlossen wurde.

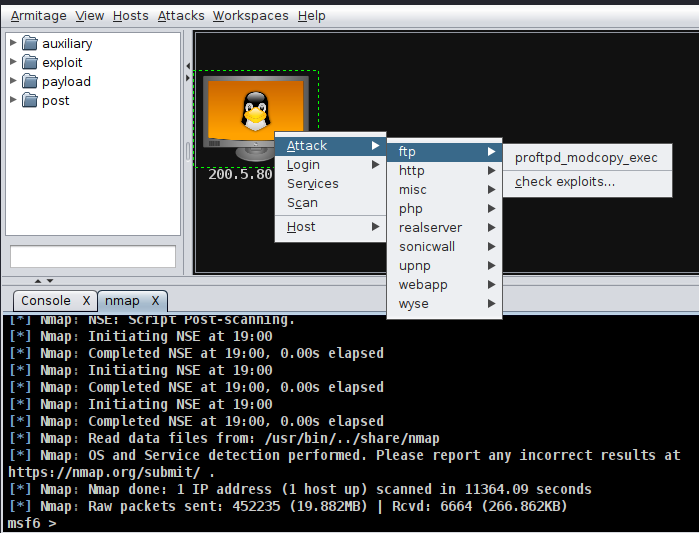

Klicken Sie nach Abschluss der Analyse mit der rechten Maustaste auf den Host und drücken Sie auf Angriff, um Exploits anzuzeigen, die mit den Scan-Ergebnissen kompatibel sind. Wählen Sie einen beliebigen Exploit, den Sie ausprobieren möchten.

Fehlerbehebung: Das Angriffsmenü wird in Armitage nicht angezeigt

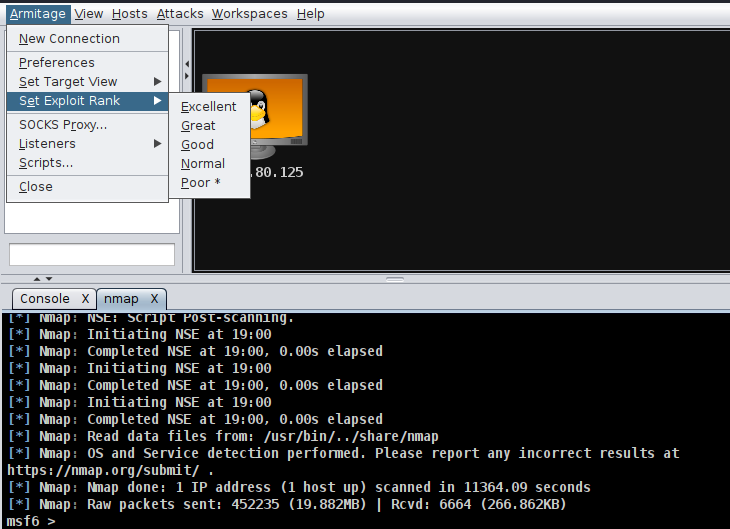

Viele Benutzer beschweren sich, dass nach der Exploit-Analyse das Angriffsmenü nicht angezeigt wird. Das liegt daran, dass Armitage standardmäßig nur Exploits mit hervorragenden Arbeitsmöglichkeiten anzeigt.

Sie können Armitage anweisen, nicht 100 % genau zu sein und eine Fehlermarge einzuhalten, um Exploits mit mittleren bis geringen Erfolgsmöglichkeiten anzuzeigen. Das habe ich in diesem Tutorial gemacht.

Drücken Sie dazu einfach Armitage im oberen Menü, und drücken Sie dann Exploit-Rang festlegen und wählen Sie den Rang aus, den Sie testen möchten.

Wenn Sie die Option Schlecht auswählen, werden viele Exploits angezeigt, von denen viele nutzlos sind. Wenn Sie die Option Ausgezeichnet wählen, werden nur funktionale Exploits gegen das angegebene Ziel angezeigt.

Fazit

Armitage ist eine großartige Option für Benutzer, die mit der Linux-Konsole nicht vertraut sind. Die grafische Oberfläche ist sehr intuitiv und einfach zu bedienen, im Gegensatz zu Metasploit, bei dem der Benutzer bestimmte Befehle lernen muss.

Wie Sie sehen können, ist die Installation von Armitage auf Kali Linux und Debian-basierten Linux-Distributionen ziemlich einfach und kann von jedem Linux-Benutzer unabhängig von seinem Wissensstand durchgeführt werden. So können auch unerfahrene Benutzer ihre System- oder Netzwerksicherheit testen. Es wird jedoch empfohlen, dass Benutzer die Befehlszeilenversion lernen, da nicht alle Systeme eine grafische Oberfläche (X Window Manager) enthalten.

Vielen Dank, dass Sie dieses Tutorial gelesen haben, in dem erklärt wird, wie Sie Armitage unter Kali Linux installieren und wie Sie damit beginnen. Folgen Sie uns weiterhin für zusätzliche hochwertige Linux-Inhalte.