WordPress ist das beliebteste Content Management System (CMS) der Welt. Wenn Sie sich fragen, was CMS ist. Ich möchte diese einfache Analogie machen. Beim Erstellen einer Website konnten wir dies zunächst mit hartem Code mit HTML, JavaScript und CSS erreichen. Es ist, als ob Sie ein Kali-Linux-Programm im Terminal oder in der Befehlszeilenschnittstelle ausführen. Es ist unpraktisch, wenn Sie keine Kenntnisse über diese Programmiersprache haben.

CMS-Plattformen wie WordPress machen es uns leicht. Es ist wie das Ausführen eines Kali Linux-Programms in der GUI-Version. Sie müssen nur auf solche Dinge klicken. WordPress ermöglicht es dem Webadministrator ohne technische Kenntnisse oder Kenntnisse der Webprogrammiersprache, sich auf die Erstellung von Inhalten zu konzentrieren. Es hat auch eine enorme Anzahl von Themen und Plugins. Aber manchmal gibt es Schwachstellen in WordPress selbst, den Themes und den Plugins.

Folgende Themen lernen wir im Detail kennen:

- Holen Sie sich das API-Token von WPScan

- Identifizieren Sie die WordPress-Version des Ziels

- Zählen Sie ein WordPress-Theme auf

- WordPress-Plugins aufzählen

- Zählen Sie einen WordPress-Benutzer auf

- Scannen Sie die Schwachstellen von WordPress, Theme und Plugins

VORBEREITUNG

WPScan ist kostenlos und in Kali Linux bereits vorinstalliert. Aber wenn Sie WPScan nicht auf Ihrem Computer haben, können Sie es entweder mit apt install installieren oder es von GitHub unter herunterladen https://github.com/wpscanteam/wpscan . Obwohl WPScan ein Open-Source-Tool in Kali Linux ist. Aber es gibt einen Unterschied zwischen WPScan und anderen kostenlosen Tools. Um den WPScan-Schwachstellenscanner verwenden zu können, ist ein wenig zusätzliche Arbeit erforderlich, wir benötigen ein WPScan-API-Token. Es ist kostenlos, Sie müssen nur ein Konto bei erstellen https://wpscan.com .

- Registrieren Sie ein Konto unter https://wpscan.com durch Anklicken der Loslegen Schaltfläche in der oberen Ecke.

Figur . Melden Sie sich bei WPScan.com an

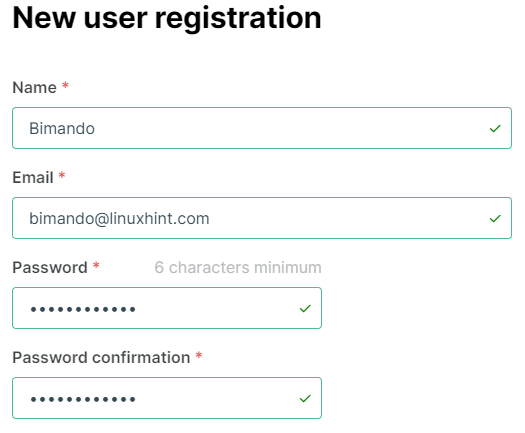

Geben Sie dann alle erforderlichen Informationen ein Neue Benutzerregistrierung Form wie unten gezeigt.

Figur . WPScan.com-Benutzerregistrierungsformular

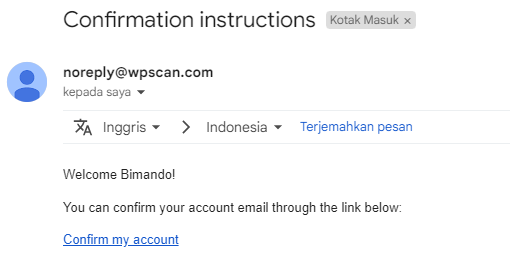

- Nachdem Sie Ihre Registrierungsinformationen übermittelt haben, müssen Sie Ihr E-Mail-Konto bestätigen. Öffnen Sie Ihr Postfach und klicken Sie auf den von wpscan.com gesendeten Bestätigungslink.

Figur . WPScan-E-Mail-Bestätigung

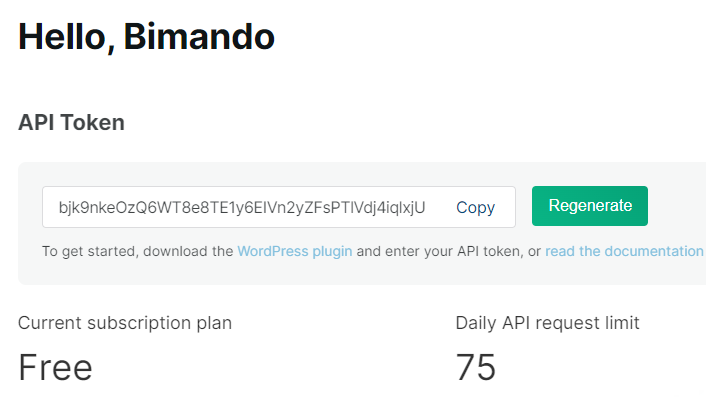

- Sobald Ihre E-Mail-Bestätigung erfolgreich war, klicken Sie auf Ihre Profil Speisekarte.

Figur . WPScan.com-Profilmenü

Sie sehen Ihr API-Token wie in der Abbildung unten gezeigt. Kopieren Sie dieses Token und speichern Sie es in einer Datei. Wir werden es später auf dem Terminal verwenden.

Figur . Wert des WPScan.com-API-Tokens

Bevor wir in das WPScan-Tutorial in Kali Linux einsteigen, möchte ich vorstellen, welche Informationen Sie auf wpscan.com erhalten können. Der Entwickler nimmt dieses Tool ernster und baut nicht nur ein kostenloses Tool. Ihre Arbeit ist sehr interessant.

WPScan-Dienststatus

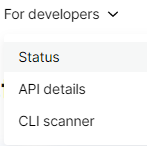

Auf der WPScan-Dropdown-Menüleiste mit dem Titel Für Entwickler , gibt es eine Seite, die mit der Überwachung der verknüpft ist Status des WPScan-Systems betriebsbereit.

Figur . Menü WPScan.com für Entwickler

Dieser Bericht ist wichtig, wenn wir einen Penetrationstest durchführen und wir möglicherweise auf einige Fehler stoßen. Falls Sie beim Ausführen von WPScan unter Kali Linux einen Fehler gefunden haben, stellen Sie zunächst sicher, ob das System online ist, indem Sie es besuchen https://status.wpscan.com/ .

Figur . WPScan.com-Dienststatus

Wenn alles gut läuft, sehen Sie einen Status wie in der obigen Abbildung.

WPScan – WordPress-CMS-Schwachstelle

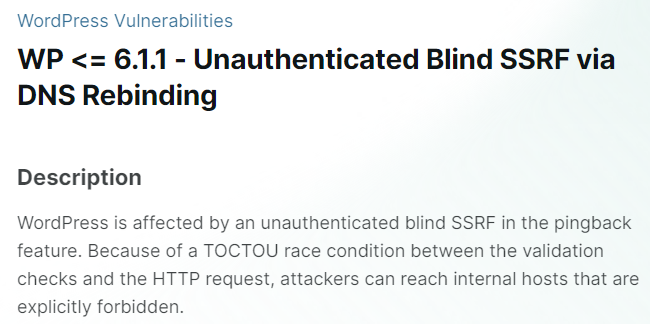

WPScan veröffentlicht auch Informationen über WordPress-Schwachstellen, die für jede Version gefunden wurden.

Figur . WordPress-Schwachstellen

Sie können die detaillierten Informationen für jede Schwachstelle in der Liste lesen. Die folgende Abbildung zeigt beispielsweise, dass WordPress Version 6.1.1 oder niedriger eine Schwachstelle bei nicht authentifiziertem blindem SSRF über DSN-Rebinding aufweist.

Figur . WordPress 6.1.1 Schwachstelleninformationen

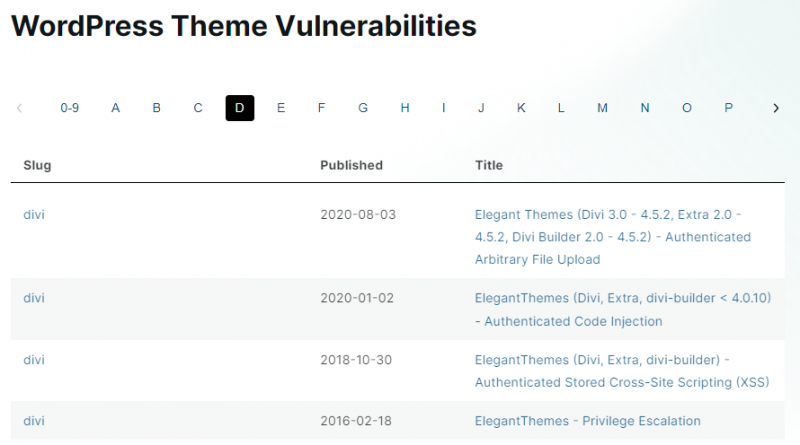

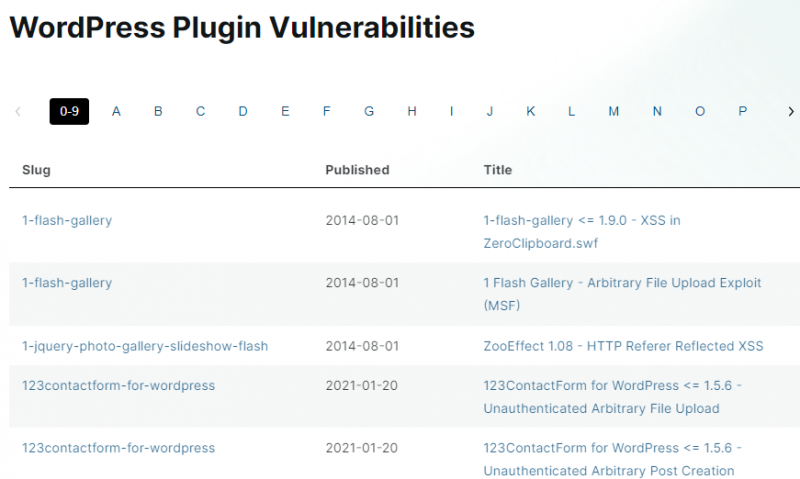

WPScan – Schwachstelle in WordPress-Theme und Plugin

WPScan veröffentlicht auch die Themen- und Plugin-Schwachstelleninformationen.

Figur . Schwachstellen im WordPress-Theme

Abbildung .WordPress-Plugin-Schwachstellen

WPScan-Tutorial unter Kali Linux

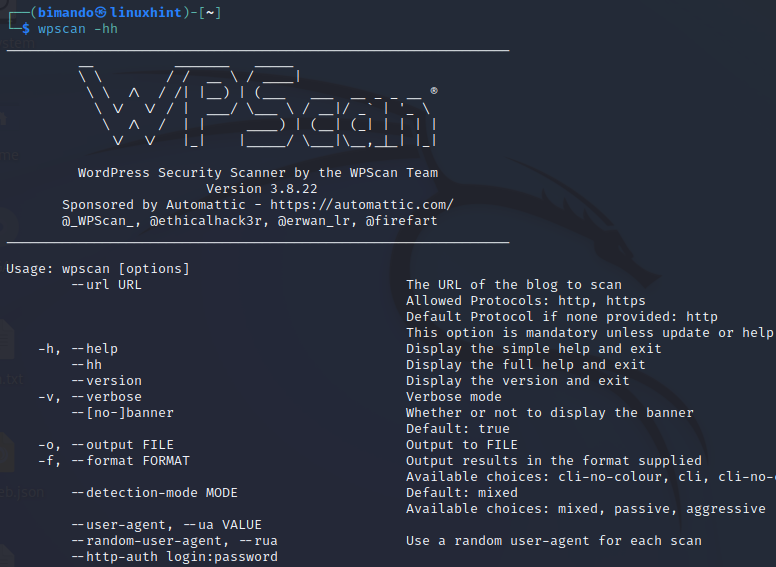

Ich gehe davon aus, dass Sie WPScan und das API-Token bereits installiert haben. Lassen Sie uns zunächst den verfügbaren Befehl und die Verwendung von WPScan sehen. Führen Sie den folgenden Befehl aus, um die vollständigen Informationen anzuzeigen.

wpscan -hh

Figur . WPScan auf dem Kali Linux-Terminal

WPScan bietet Firewall-Umgehung mithilfe einer User-Agent-Randomisierung für jeden Scan mit dem folgenden Argument.

--rua oder --random-user-agentIch füge auch oft das „–force“-Flag hinzu, damit WPScan weiter scannt, wenn der Index einen 403-Fehlercode oder einen verbotenen Fehler auslöst.

--GewaltUm die Schwachstellen-Scanner-Funktion zu aktivieren, sollten wir unser API-Token mit dem folgenden Argument definieren:

--api-token [TOKEN_VALUE]WPScan unterstützt die Protokollierung in drei verschiedenen Formaten: JSON, CLI und CLI ohne Farbe. Sie können die Ausgabe Ihres WPScan-Ergebnisses speichern, indem Sie den Ausgabedateinamen gefolgt vom Format mit dem folgenden Befehl definieren:

-o oder --output [DATEINAME]-f oder --format [FORMAT]

Mit dem WPScan-Befehl, den wir oben gelernt haben, werden wir versuchen, einige WordPress-Ziele zu scannen und die Benutzer, Schwachstellen-Plugins und das Schwachstellenthema aufzuzählen. Um die Aufzählung durchzuführen, sollten wir das folgende Argument verwenden:

-e oder --enumerate [OPTION]Die verfügbaren Optionen für unser Ziel sind:

| In | Benutzer aufzählen |

| vp | Anfällige Plugins aufzählen |

| vt | Zählen Sie anfällige Themen auf |

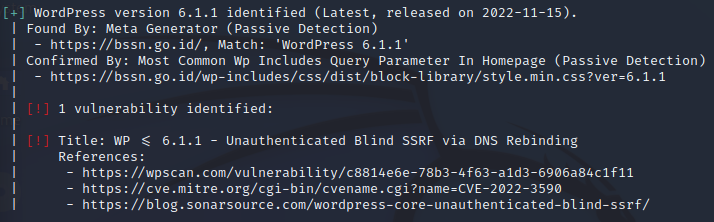

Lassen Sie uns nun das Ziel auf festlegen https://bssn.go.id und scannen Sie die Schwachstelle mit WPScan. Um einen WPScan mit der Standardoptionen Einstellungen können Sie einfach den folgenden Befehl ausführen:

wpscan --url [URL]Zuerst identifiziert WPScan die WordPress-Version und die gefundene Schwachstelle, und der Rest hängt von den aufgezählten Optionen ab, die wir verwenden.

Figur . Sicherheitslücke in WordPress 6.1.1

Wie in der obigen Abbildung gezeigt, hat unser Ziel a WordPress-Version 6.1.1 was anfällig ist Nicht authentifiziertes blindes SSRF über DNS-Rebinding . Die detaillierten Informationen sind oben in Abbildung 9 dargestellt.

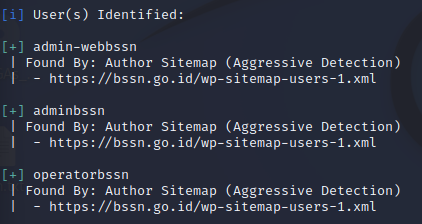

WPScan Benutzer auflisten

wpscan --dua --force --api-token [TOKEN] -e u -o Benutzer .txt -f cli --url [URL]

Figur . Aufzählung der WordPress-Benutzer

Das Ziel bssn.go.id hat drei Benutzer: admin-webbssn, adminbssn und operatorbssn.

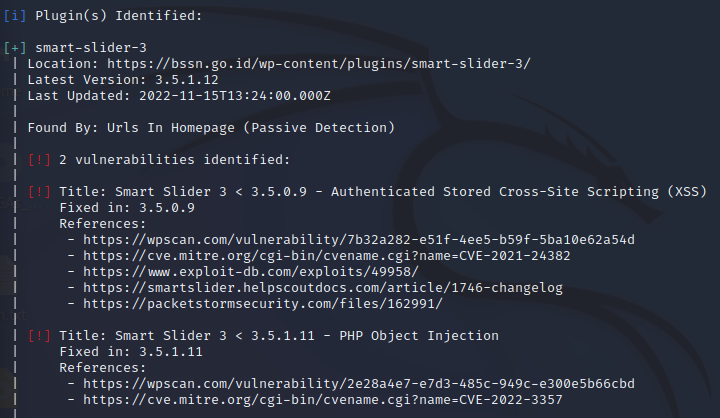

WPScan Enumerate Plugins Schwachstellen

wpscan --rua --force --api-token[TOKEN] -e vp -o plugin.txt -f cli --url[URL]

Figur . Aufzählung der Schwachstellen des WordPress-Plugins

Das Ziel hat zwei Plugin-Schwachstellen, wie in der obigen Abbildung gezeigt. Einer von ihnen, der PHP-Objektinjektion hört sich interessant an.

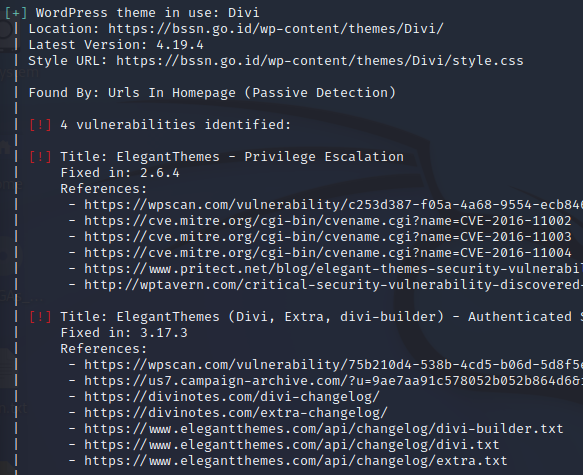

Schwachstellen in WPScan Enumerate Themes

wpscan --rua --force --api-token[TOKEN] -e vt -o theme.txt -f cli --url[URL]

Figur . Aufzählung der Schwachstellen im WordPress-Theme

Unser Ziel hat jetzt vier thematische Schwachstellen und eine davon hat eine kritische Schwachstelle, nämlich Privilegienausweitung .

ABSCHLUSS

Wir haben gelernt, wie man Schwachstellen-Scans auf einer WordPress-Website durchführt. Beachten Sie, dass die Schwachstelle, die wir in diesem Tutorial gefunden haben, nicht validiert wurde. In der Phase des Sammelns von Webanwendungsinformationen sammeln wir alle Informationen und mögliche Schwachstellen. Anschließend müssen wir anhand dieser Erkundung eine Schwachstellenanalyse durchführen, um zu überprüfen, ob das Ziel gehackt werden könnte.

Zu Ihrer Information, unser Ziel oben, ein BSSN ist eine indonesische Regierungsbehörde, die dem Präsidenten untersteht und ihm verantwortlich ist. BSSN hat die Aufgabe, Regierungsaufgaben im Bereich Cybersicherheit und Chiffren wahrzunehmen, um den Präsidenten bei der Verwaltung von Regierungsfunktionen zu unterstützen. Stellen Sie sich vor, wie eine staatliche Behörde im Bereich der Cybersicherheit solche Schwachstellen haben kann.